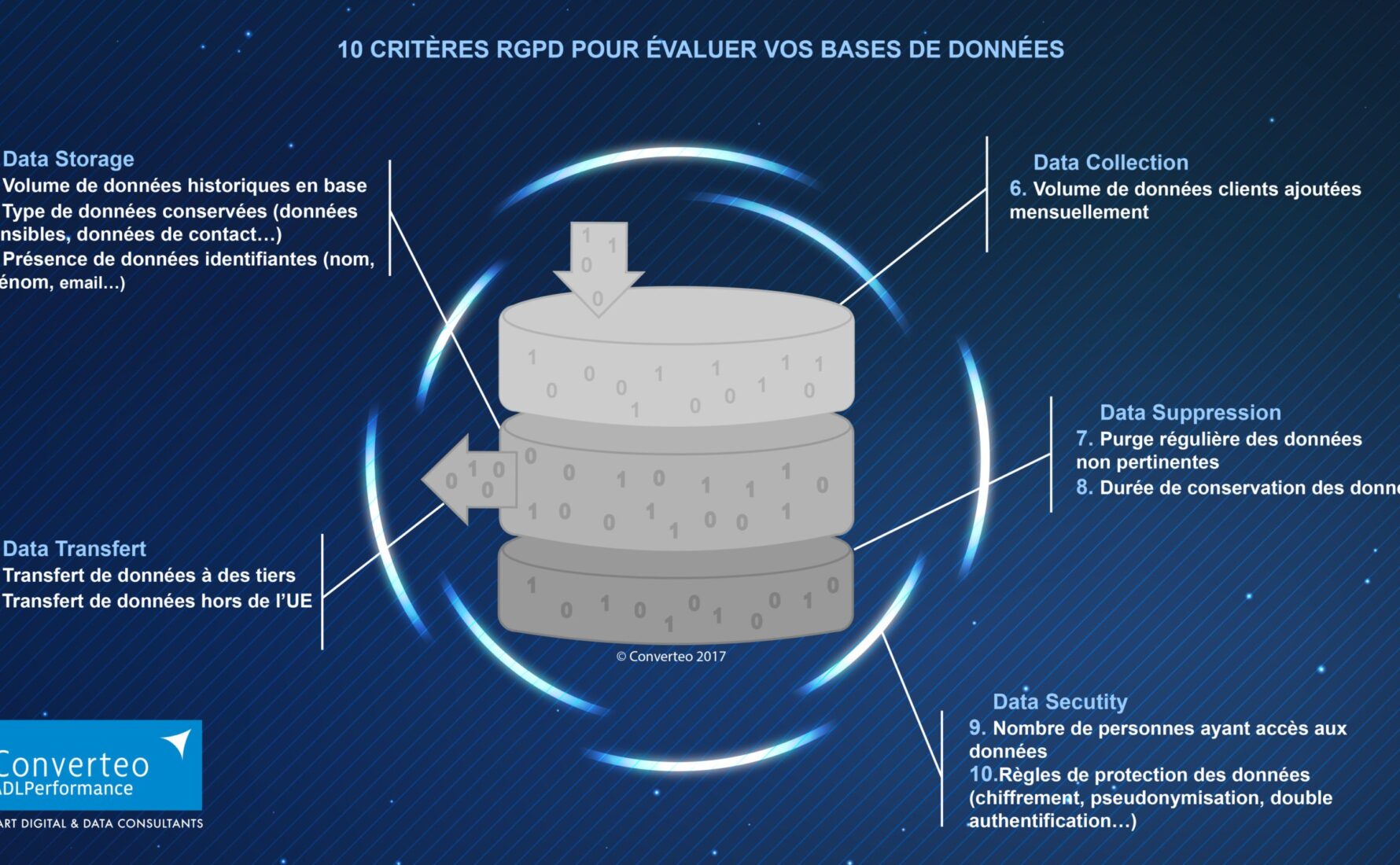

10 critères RGPD pour évaluer vos bases de données

La Réglementation Générale sur la Protection des Données (RGPD) qui entrera en vigueur à partir du 25 Mai 2018 oblige les annonceurs à faire évoluer la manière dont ils collectent, traitent, stockent et exploitent les données personnelles de leurs clients.

Dans ce contexte, une première étape consiste immanquablement à cartographier les données personnelles dans l’écosystème technologique.

À ce titre, Converteo a identifié 10 critères à évaluer pour tout type de base de données, ce qui permettra d’alimenter à la fois une analyse des risques et un plan de remédiation associé (qu’il soit technique, organisationnel ou Métier).

Data Stockage

1. Le volume des données en base : permet notamment d’évaluer la criticité d’une base vis à vis d’une fuite de données au regard du nombre de personnes potentiellement impactées.

Un volume de données “trop important” doit soulever la question des règles de suppression et d’archivage, de la gestion des droits d’accès mais également de la pertinence des données stockées au regard des usages.

Opérationnellement, ce critère peut être compliqué à mesurer car les bases de données ne vont pas toutes stocker les mêmes informations (données rattachées à un client, à un abonné, à un cookie, à un device…).

Afin de simplifier la cartographie, ce critère peut se baser sur le nombre de personnes dédupliquées (un client peut avoir un compte, plusieurs abonnements, plusieurs devices…) mais cette information n’est malheureusement pas toujours disponible.

2. Sensibilité des données conservées : permet d’évaluer les zones de risque dans l’écosystème technique et le préjudice potentiel pour les personnes impactées par une fuite de données (ex : données de carte bancaire, catégorie socio-professionnelle…). Pour pousser l’analyse, les annonceurs pourront par exemple établir une échelle de sensibilité des données personnelles parmi toutes celles collectées (téléphone, numéro de carte bancaire, pages web vues…)

3. La présence de données identifiantes : (nom, prénom, adresse, email, numéro de téléphone…) qui soulève notamment la question des usages de ces données (campagnes d’emailing, retargeting, démarchage commercial…) et de la légitimité de la collecte (cf principe de minimisation)

Par ailleurs la présence de ces données aggraverait d’autant plus le préjudice pour les personnes impactées par une fuite de données en rendant leur réutilisation d’autant plus simple.

Data Collection

4. Le volume des données clients ajouté mensuellement : permet d’identifier la criticité future d’une base de données vis-à-vis du RGPD. Ce critère est similaire au premier mais permet de distinguer les nouveaux projets et les nouvelles bases qui devraient gagner en volume rapidement et donc également en sensibilité “Data Privacy”

Data Transfert

5. Le transfert de données à des tiers : permet d’avoir la vision complète de tous les partenaires à qui les données personnelles sont partagées (CRM onboarder, partenaires 2nd party…). Pour être complète cette analyse doit s’accompagner de l’analyse des clauses contractuelles liant l’annonceur à ses partenaires notamment sur les sujets de protection des données, de revente ou de partage à d’autres annonceurs et d’utilisation à des fins de prospection commerciale.

6. Le transfert de données hors de l’UE : permet de vérifier que l’entreprise possède les niveaux de garanties appropriées de la part des tiers qui traitent des données personnelles en dehors de l’Union Européenne.

Data Suppression

7. Purges régulières des données non pertinentes : permettent d’évaluer la fraîcheur et la pertinence des données dans la base. Ce critère est à nuancer en fonction du type de purge de données mise en place : les purges automatiques permettent de s’assurer que le processus est déployé régulièrement alors que les purge « manuelles » ou « semi-automatiques » nécessitent l’intervention des équipes opérationnelles.

8. Durées de conservation des données personnelles : permettent de vérifier que les données conservées sont pertinentes et nécessaires au regard des usages métiers (ex : suppression du compte après X mois d’inactivité, désabonnement après X mois sans ouverture d’email…)

Data Security

9. Population ayant accès aux données : permet d’identifier si les règles de gestion et d’accès indispensable ont été déployées. L’objectif est de s’assurer que seuls les individus ayant besoin d’accéder aux données y ont effectivement accès et de remettre à plat les processus de création de compte utilisateur dans les outils.

10. Règles de protection des données : permet de s’assurer du niveau de sécurité des données et notamment de vérifier que les règles sont ajustées en fonction des risques. À titre d’exemple, il est logique que des bases de données ayant des données nominatives possèdent des exigences de sécurité plus importantes que des bases pseudonymisées.